Alphr

OSX.Dummy라는 macOS 기반 악성 코드를 사용하는 디지털 범죄자들은 Discord를 사용하는 암호 화폐 투자자 그룹과 Slack을 사용하는 사람들을 표적으로 삼는 것으로 보입니다. OSX.Dummy는 특별히 정교한 소프트웨어는 아니지만 내장 될 수있는 시스템에서 임의의 코드 실행을 허용하는 것 같습니다.

유닉스 보안 전문가들은 며칠 전에 악성 코드의 증거를 처음 발견했습니다. 최고 연구원 Remco Verhoef는 금요일에 SANS의 InfoSec 블로그에 자신의 발견을보고했으며 그의 게시물은 지난주에 macOS에 대한 일련의 공격이 있었다고 표시했습니다.

Slack 및 Discord의 채팅 그룹은 시스템 관리자 및 인기있는 인스턴트 메시징 성격을 가장 한 사람들을보고했습니다. 가장하는 개인은 유용한 암호 화폐 기반 앱을 제공하는 것으로 유명합니다. 따라서 합법적 인 사용자를 속여 유해한 코드를 설치하도록 쉽게 할 수 있습니다.

일반 사용자는 크래커에 의해 훨씬 더 큰 34MB 파일을 다운로드하는 아주 작은 스크립트를 실행하도록 유도합니다. curl CLI 앱을 통해 다운로드되는이 파일에는 OSX.Dummy 소프트웨어가 포함되어 있습니다. Unix 권한은 크래커를 어느 정도 방해 할 수 있으므로 새 다운로드를 임시 디렉토리에 저장했습니다.

일반 mach064 바이너리로 보이므로 macOS 시스템에서 어느 정도 정상적으로 실행될 수 있습니다. 온라인 소셜 멀웨어 스캔 사이트는 아직이를 위협으로 연결하지 않는 것 같습니다. 이는 크래커가 무심코 일반 사용자가 안전하다고 생각하도록 속이는 데 도움이 될 수 있습니다.

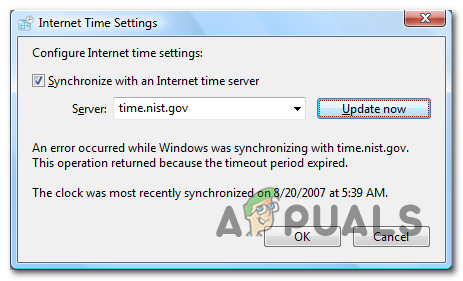

일반적으로 OSX.Dummy가 포함 된 것과 같은 서명되지 않은 바이너리 파일은 실행할 수 없습니다. 그러나 macOS Gatekeepr 보안 서브 루틴은 다운로드중인 파일을 확인하지 않고 터미널을 통해서만 실행됩니다. 공격 벡터는 Unix 명령 프롬프트의 수동 사용을 포함하므로 피해자의 Macintosh는 현명하지 않습니다.

sudo를 호출하면 GNU / Linux 시스템에서와 마찬가지로 사용자에게 관리 암호를 입력하라는 메시지가 표시됩니다. 결과적으로 바이너리는 사용자의 기본 파일 시스템에 대한 전체 액세스 권한을 얻을 수 있습니다.

그런 다음 악성 코드는 C2 서버에 연결되어 잠재적으로 크래커가 호스트 컴퓨터를 제어 할 수 있도록합니다. OSX.Dummy는 또한 나중에 사용할 수 있도록 피해자의 비밀번호를 임시 디렉토리에 한 번 더 저장합니다.

태그 Apple 보안 맥 OS

![이더넷에 유효한 IP 구성이 없습니다. [해결됨]](https://jf-balio.pt/img/how-tos/20/ethernet-doesn-t-have-valid-ip-configuration.png)