사이버 보안 일러스트레이션

피싱 및 기타 형태의 멀웨어 공격을 실행하는 정교한 기술을 갖춘 전문 해킹 그룹이 방향을 바꾸고있는 것으로 보입니다. 양보다 품질을 우선시하려는 명확한 목표를 가지고 악명 높은 TA505 해커 그룹은 AndroMut이라는 새로운 형태의 악성 코드를 사용하여 선회했습니다. 흥미롭게도 악성 코드는 Andromeda에서 영감을받은 것으로 보입니다. 원래 다른 해킹 그룹이 설계 한 Andromeda는 최근 2017 년까지 세계에서 가장 큰 악성 코드 봇넷 중 하나였습니다. Andromeda 코드를 기반으로하는 봇넷은 Windows 운영 체제를 실행하는 의심스럽고 취약한 여러 PC에서 페이로드 전달을 성공적으로 실행했습니다. AndroMut은 해커 그룹 간의 협력 가능성을 나타내는 바로이 Andromeda 코드를 기반으로하는 것으로 보입니다.

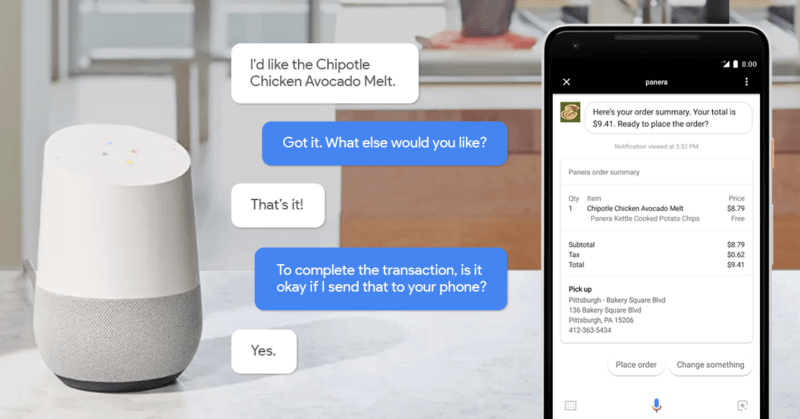

스스로를 TA505라고 부르는 세계에서 가장 성공적인 사이버 범죄 그룹 중 하나가 전술을 바꾼 것으로 보입니다. 금융 정보를 공격하고 도용하는 최신 악의적 인 캠페인의 일환으로이 그룹은 새로운 형태의 악성 코드를 배포하는 데 바쁩니다. 피벗의 일부로 많은 개인을 대상으로하는 대신 TA505 그룹은 은행 및 기타 금융 서비스를 쫓는 것으로 보입니다. 덧붙여서, 진입 점이나 출발점은 동일하게 유지되지만 의도 한 목표와 초점은 조직 된 금융 부문에있는 것으로 보입니다. 덧붙여서, 미국, 아랍 에미리트, 싱가포르의 금융 회사는 경계를 늦추고 의심스러운 콘텐츠를 찾는 것이 좋습니다. 공격의 가장 일반적인 지점 중 일부는 공식적인 이메일로 남아 있습니다.

TA505 Group, AndroMut 개발 및 배포를 위해 Andromeda Base 사용

악명 높은 TA505 그룹은 지난 한 달 동안 강도를 높인 것으로 보이며 동일한 격렬함을 계속 유지했습니다. 더 이상 피해자의 컴퓨터를 제어하려는 임의의 공격을 시도하지 않습니다. 즉, 대량 피싱 이메일은 더 이상 선호되는 전술이 아닙니다. 대신 TA505 그룹은 공격의 양을 크게 줄였고보다 표적화 된 공격으로 분명히 전환했습니다.

님의 멋진 글 @proofpoint

연구원들은 AndroMut을 사용하여 FlawedAmmyy를 다운로드 한 TA505의 두 가지 캠페인에 대해 논의했습니다. AndroMut은 C ++로 작성되었으며 다운로더 유형입니다.

블로그 : https://t.co/vIDcrhKQ3z

견본: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

— InQuest (@InQuest) 2019 년 7 월 3 일

의심되는 여러 이메일과 기타 전자 통신 및 미디어 형식에 대한 분석을 기반으로 한 사이버 보안 연구원은 증명 점 해커 그룹이 은행 및 기타 금융 서비스 제공 업체의 직원을 표적으로 삼는 것으로 나타났습니다. 연구원들은 또한 새로운 형태의 정교한 악성 코드의 사용을 발견했습니다. 연구원들은 그것을 AndroMut이라고 부르며 악성 코드가 Andromeda와 상당히 유사하다는 것을 발견했습니다. 완전히 다른 해커 그룹이 설계하고 배포 한 Andromeda는 세계에서 가장 성공적으로 실행되고 위험하며 가장 큰 맬웨어 봇넷 네트워크 중 하나입니다. 2017 년까지 안드로메다는 널리 퍼져 Windows 운영 체제를 실행하는 취약한 PC에 성공적으로 설치되었습니다.

TA505 그룹은 맬웨어 공격을 어떻게 실행합니까?

다른 TA505 그룹의 대부분의 공격과 마찬가지로 새로운 AndroMut 악성 코드도 합법적으로 보이는 이메일을 통해 배포됩니다. 피싱 공격에는 매우 공식적이고 신뢰할 수있는 것처럼 보이고 느껴지는 이메일이 포함됩니다. 이러한 이메일에는 일반적으로 은행 및 금융과 관련이 있다고 주장하는 송장 및 기타 문서가 포함되어 있다고 주장합니다. 피싱에 사용되는 이메일은 종종 힘들게 생성됩니다. 여러 이메일에 인기있는 PDF 문서가 포함되어 있지만 TA505 그룹의 피싱 이메일은 Word 문서에 의존하는 것 같습니다.

https://twitter.com/rsz619mania/status/1146387091598667777

의심하지 않는 피해자가 끈으로 묶인 Word 문서를 열면 그룹은 공격을 계속하기 위해 사회 공학에 의존합니다. 복잡하게 들릴 수 있지만 실제로이 공격은 Word 문서에서 '매크로'라는 다소 오래된 방법에 의존합니다. 대상은 정보가 '보호'되며 내용을 보려면 편집을 활성화해야한다는 알림을받습니다. 이렇게하면 매크로가 활성화되고 AndroMut이 기계에 전달 될 수 있습니다. 이 멀웨어는 FlawedAmmyy를 신중하게 다운로드합니다. 둘 다 설치되면 피해자의 시스템이 완전히 손상됩니다.

AndroMut이란 무엇이며 다단계 악성 코드는 어떻게 작동합니까?

TA505는 현재 2 단계 공격의 첫 번째 단계로 AndroMut을 사용하고 있습니다. 즉, AndroMut은 피해자의 컴퓨터에 대한 성공적인 감염 및 제어의 첫 번째 부분입니다. 침투에 성공하면 AndroMut은 감염된 시스템에 두 번째 페이로드를 신중하게 드롭하기 위해 감염을 사용합니다. 악성 코드의 두 번째 페이로드는 FlawedAmmyy입니다. 본질적으로 FlawedAmmyy는 강력하고 효율적인 원격 액세스 트로이 목마 또는 RAT입니다.

공격적인 2 단계 RAT FlawedAmmyy는 피해자의 컴퓨터에 대한 원격 액세스를 허용하는 악성 악성 코드입니다. 공격자는 원격 관리 권한을 얻을 수 있습니다. 침입자는 파일, 자격 증명 등에 대한 완전한 액세스 권한을 갖습니다.

덧붙여서, 데이터 자체는 목표가 아닙니다. 즉, 데이터를 훔치는 것이 주된 의도가 아닙니다. 피벗의 일부로서 TA505 그룹은 은행 및 기타 금융 기관의 내부 네트워크에 대한 액세스 권한을 부여하는 정보를 추구합니다.

TA505, AndroMut 악성 코드 출시 https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

— C_138 (@ C_138) 2019 년 7 월 3 일

전문가들은 TA505 그룹이 돈을 따르고 있다고 말합니다.

위협 인텔리전스 책임자 인 해킹 그룹 Chris Dawson의 활동에 대해 증명 점 'A505가 이전에 뱅킹 트로이 목마 및 랜섬웨어에 사용했던 것보다 훨씬 더 표적화 된 캠페인에서 주로 RAT 및 다운로더를 배포하는 방식으로 이동 한 것은 전술의 근본적인 변화를 시사합니다. 본질적으로이 그룹은 장기적인 수익 창출 가능성이있는 고품질 감염을 추구하고 있습니다.

사이버 범죄자들은 본질적으로 공격을 미세 조정하고 있으며, 대규모 이메일 캠페인을 수행하고 피해자를 잡으려고하는 대신 대상을 선택하고 있습니다. 그들은 돈을 훔치기 위해 데이터, 더 중요한 것은 민감한 정보를 추적합니다. 최신 피벗은 본질적으로 시장과 돈을 따르는 해커의 예일뿐입니다. 따라서 전략의 변화는 영구적 인 것으로 간주되어서는 안된다고 Dawson은 말합니다.“분명하지 않은 것은이 변화의 궁극적 인 결과 또는 최종 게임입니다. A505는 수익을 극대화하기 위해 글로벌 트렌드에 적응하고 새로운 지역과 페이로드를 탐색하면서 돈을 많이 따릅니다.”

태그 악성 코드