Softpedia

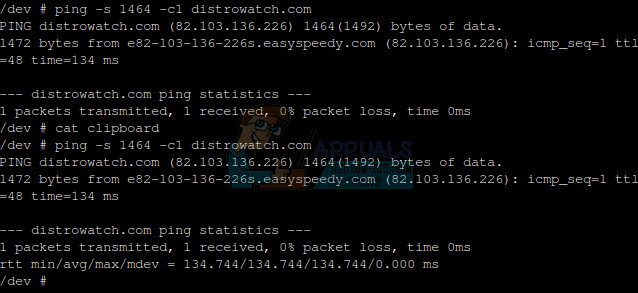

CrowdStrike, Inc.의 EDR 전략 부사장 Alex Ionescu의 트윗에서 그는 Black Hat USA 2018 정보 보안 컨퍼런스에 맞춰 GitHub에서 Ring 0 Army Knife (r0ak)의 출시를 발표했습니다. 그는이 도구가 드라이버가없고 모든 Windows 도메인 시스템 (Windows 8 이상)에 내장되어 있다고 설명했습니다. 이 도구를 사용하면 HVCI (Hypervisor Code Integrity), 보안 부팅 및 WDAG (Windows Defender Application Guard) 환경에서 Ring 0 읽기, 쓰기 및 디버깅 실행이 가능하며 이러한 환경에서는 자연스럽게 달성하기 어려운 기능입니다.

시간에 맞춰 #검은 모자 , 링 0 군용 칼 (r0ak)을 출시했습니다. https://t.co/ILcO7MoSw3 . 드라이버가없는 내장 Windows 8+ Ring 0 임의의 읽기 / 쓰기 / 실행 디버깅 도구로 로컬 디버깅을 설정할 수없는 HVCI / 보안 부팅 / WDAG 환경을위한 도구입니다. pic.twitter.com/bPlSDBVoRr

-Alex Ionescu (@aionescu) 2018 년 8 월 6 일

Alex Ionescu는 말하다 라스 베이거스 만달레이 베이에서 8 월 4 일부터 9 일까지 예정된 올해 Black Hat USA 컨퍼런스에서 8 월 4 일부터 7 일까지는 기술 교육 워크숍으로 구성되며 8 월 8 일과 9 일에는 Ionescu를 비롯한 IT 보안 세계의 일부 유명 인사들의 연설, 브리핑, 프레젠테이션 및 비즈니스 홀이 최신 연구를 공유 할 수 있기를 희망합니다. , 개발 및 IT 보안 커뮤니티의 동향. Alex Ionescu는 'Windows 알림 기능 : 아직 문서화되지 않은 커널 공격 표면의 양파 껍질 벗기기'라는 제목의 강연을 진행하고 있습니다. 그의 프리 토크 릴리스는 그가 말하고자하는 것의 골목 바로 위에있는 것 같습니다.

오픈 소스 도구와 제로 데이 익스플로잇은 이번 컨퍼런스에서 공개적으로 공유 될 것으로 예상되며, Ionescu가 Windows 용 무료 링 0 읽기, 쓰기 및 디버깅 실행 도구를 방금 출시 한 것이 적절 해 보입니다. Windows 플랫폼에서 직면 한 가장 큰 문제 중 일부는 IT 문제 해결에 가장 중요한 Windows 디버거 및 SysInternal 도구의 제한 사항입니다. Windows API에 대한 자체 액세스가 제한되어 있기 때문에 Ionescu의 도구는 일반적으로 분석 할 수없는 커널 및 시스템 수준 문제를 신속하게 해결하기위한 환영 긴급 핫픽스로 제공됩니다.

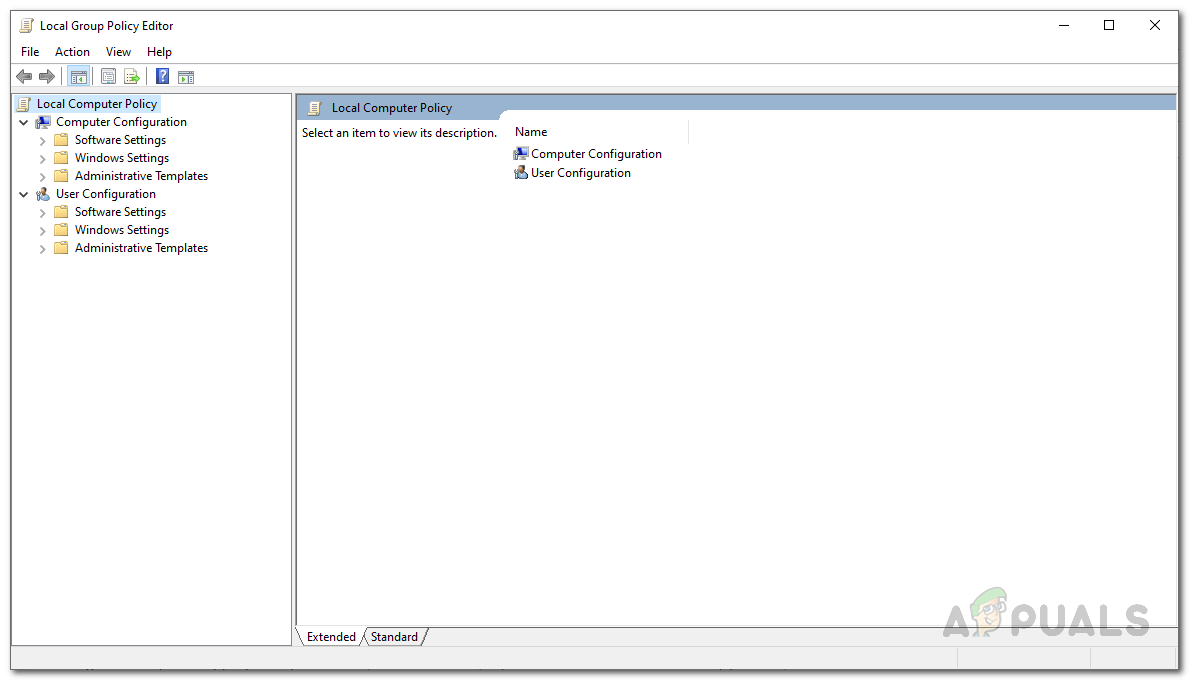

Alex Ionescu의 Ring 0 Army Knife. GitHub

기존의 기본 제공 및 Microsoft 서명 Windows 기능 만 KCFG 비트 맵의 일부인 모든 호출 된 기능과 함께 사용되므로이 도구는 보안 검사를 위반하거나 권한 상승을 요구하거나 3 가지를 사용하지 않습니다.rd운영을 수행하는 파티 드라이버. 이 도구는 해제를위한 작업 항목 (WORK_QUEUE_ITEM)의 전체 실행에 대한 ETW (Windows 용 이벤트 추적) 비동기 알림을 수신하기 위해 창 관리자의 신뢰할 수있는 글꼴 유효성 검사의 실행 흐름을 리디렉션하여 운영 체제의 기본 구조에서 작동합니다. 커널 모드 버퍼 수 및 정상 작동 복원.

이 도구는 Windows에서 이러한 다른 기능의 한계를 해결하기 때문에 자체적 인 한계가 있습니다. 그러나 이러한 도구는 필요한 기본 프로세스를 성공적으로 실행할 수 있도록 허용하므로 IT 전문가가 기꺼이 처리 할 수 있습니다. 이러한 제한 사항은 도구가 한 번에 4GB의 데이터 만 읽고 한 번에 최대 32 비트의 데이터를 쓰고 1 개의 스칼라 매개 변수 함수 만 실행할 수 있다는 것입니다. 이러한 한계는 도구가 다른 방식으로 프로그래밍 되었다면 쉽게 극복 할 수 있었지만 Ionescu는 도구가 효율적으로 수행하도록 설정된 작업을 관리하기 때문에 이러한 방식으로 도구를 유지하기로 선택했다고 주장하며 그게 중요합니다.