Google, LLC

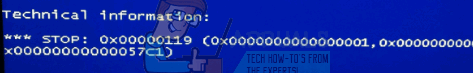

Chrome의 옹호 개발자 인 Jake Archibald는 사이트가 로그인 세부 정보와 기타 민감한 정보를 훔칠 수있는 최신 웹 검색 기술의 상당히 심각한 취약점을 발견했습니다. 익스플로잇은 이론적으로 사용자가 로그인했지만 현재 액세스를 시도하고 있지 않은 다른 사이트와 관련된 정보를 훔칠 수 있습니다.

원격 공격자는 가상적으로이 취약점을 사용하여 웹 인터페이스에서 액세스하는 전자 메일의 내용이나 소셜 네트워킹 사이트에서 사용자에게 전송 된 개인 게시물을 읽을 수도 있습니다.

Cross-origin 요청 기술은 이론상 취약성이 구축 될 수있는 핵심을 제공합니다. 최신 브라우저는 사이트간에 출처 간 요청을 허용하지 않습니다. 현대 엔지니어는 한 사이트가 다른 사이트에서 제공되는 정보를 볼 수있는 합법적 인 이유가 거의 없다고 생각하기 때문입니다.

웹 브라우저는 외부 출처에서 호스팅되는 다른 유형의 미디어 파일을 가져올 때 그다지 특별하지 않습니다. 이러한 유형의 요청은 반드시 스트리밍 오디오 및 비디오를로드하기위한 것입니다.

일반적으로 사이트 코드는 브라우저에 승인되지 않은 요청 오류를 표시하라는 메시지를 표시하지 않고 다른 도메인에서 오디오 및 비디오 파일을로드 할 수 있습니다. 브라우저는 또한 일부 유형의 범위 헤더 및 부분 콘텐츠로드 응답을 지원할 수 있습니다.이 응답은 더 큰 스트리밍 미디어의 작은 조각을 제공해야합니다.

Archibald의 연구에 따르면 Microsoft Edge, Mozilla Firefox 및 기타 최신 브라우저는이 방법을 사용하여 불규칙한 요청을로드하도록 속일 수 있습니다. 이러한 브라우저는 여러 소스에서 최종 사용자까지 불투명 한 데이터의 테스트 복사본을 허용하는 것으로 나타났습니다.

현재이 공격 벡터를 사용하는 알려진 크래커 사례는 없습니다. Archibald가 부르는 Wavethrough는 의도적으로 그렇게하려고하지 않고 이미 Chrome과 Safari에서 수정되었습니다. 그는 이러한 종류의 보안 기능이 브라우징 표준으로 작성되어 모든 최신 브라우저가 취약점에 영향을받지 않기를 원한다고 말했습니다.

버그에 대응하는 Microsoft 나 Mozilla에 대한 소식은 없지만이 두 브라우저의 다음 주요 업데이트와 함께 패치가 출시 될 것이라고 믿기는 어렵지 않습니다. 엔지니어들은 언젠가 Archibald가 바라는대로이 디자인이 표준이되도록 밀어 붙일 수도 있습니다.

태그 구글 크롬 웹 보안

![[FIX] Steam에서 (손상된 콘텐츠 파일) 업데이트 중 오류 발생](https://jf-balio.pt/img/how-tos/95/error-occured-while-updating-steam.jpg)