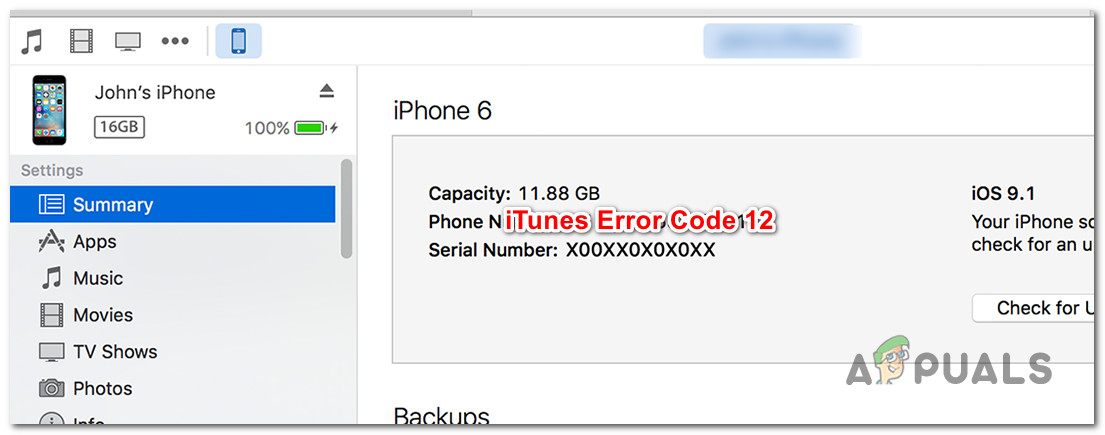

Wireshark 패킷 분석기. Oanalista

Wireshark 네트워크 프로토콜 분석기에서 우회 보안 취약성이 발견되었습니다. 레이블이 지정된 취약성 CVE-2018-14438 , 2.6.2까지 모든 버전에서 무료 오픈 소스 패킷 분석기에 영향을 미칩니다. 위험은 사용자와 사용자의 권한을 관리하는 액세스 제어 목록이 'Wireshark-is-running- {9CA78EEA-EA4D-4490-9240-FC01FCEF464B}'라는 뮤텍스에 대한 것이라는 사실로 인해 발생합니다. 이 뮤텍스 기능은 Wireshark 및 상호 연결된 프로세스에 대해 계속 실행되므로 NSIS 설치 프로그램이 사용자에게 Wireshark가 작동 중임을 알릴 수 있습니다.

wsutil / file_util.c의이 뮤텍스 함수는 SetSecurityDescriptorDacl을 호출하여 DACL에서 널 설명자를 설정할 수 있습니다. 이러한 방식으로 null ACL을 생성하는 기능은 관리자를 포함한 모든 사용자에 대해 잠재적으로 null을 설정하여 모든 사용자의 제어를 제한하는 동시에 해커에게 권한을 제한하고, 자신의 권한을 남용하고, 임의의 코드를 실행할 수있는 액세스 권한을 부여 할 수있는 원격 공격자에 의해 악용 될 수 있습니다.

이 취약점은 패킷 분석기의 공통 유틸리티 (libwsutil) 구성 요소의 결함, 특히 부적절한 SetSecurityDescriptorDacl 함수의 결함으로 분류됩니다. 이 단계에서는 상대적으로 위험이 낮은 취약점으로 평가되었습니다. 즉각적인 응답은 null이 아닌 설명 자만 설정할 수 있지만 보안 의미를 알 수 없음을 확인하는 것입니다. 이 취약점을 수정하기위한 업데이트 나 패치는 아직 출시되지 않았습니다.

![리그 오브 레전드 다운로드 속도가 너무 느림 [수정]](https://jf-balio.pt/img/how-tos/45/league-legends-downloading-too-slow.jpg)