Coinhive, iMonero

Coinhive의 JavaScript 구현은 합법적 인 목적으로 개발되었지만 점점 더 많은 웹 보안 전문가가 개발자가이를 사이트 코드에 삽입했다고보고하는 것 같습니다. 이러한 종류의 공격은 사용자가 페이지를 방문하는 동안 방문자의 CPU를 사용하여 Monero 암호 화폐 코인을 채굴합니다.

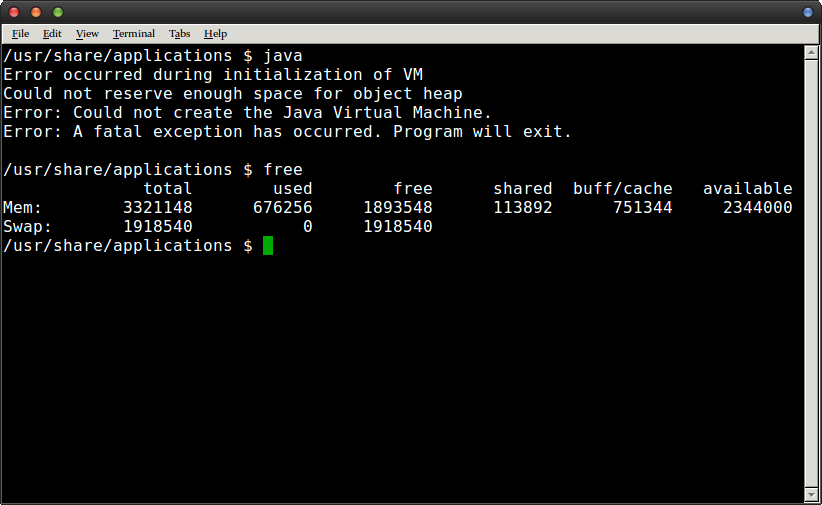

기술적으로 이것은 유용한 작업에서 처리 능력을 끌어내는 것 외에 방문자의 설치에 실질적인 손상을주지는 않지만 전력이 부족한 장치에서 심각한 성능 문제를 일으킬 수 있습니다.

일부 사이트에서는 인라인 광고의 대안으로 사전 동의와 함께이 방법을 사용했습니다.이 기술은 실행중인 플랫폼에 관계없이 자바 스크립트 코드를 파싱 할 수있는 모든 브라우저에 영향을 미칠 수 있기 때문입니다.

그럼에도 불구하고 사용자의 동의없이 수행 된 몇 가지 구현이 있습니다. 4 월에 발표 된 영국 국립 범죄 국의 보고서에 따르면 인기 사이트가 암호 화폐 채굴을 지원하도록 설계된 악성 코드로 인해 손상되고 있다고합니다.

빠르면 6 월 15 일 도쿄의 아사히 신문은 일본 10 개 현 경찰이 방문한 사이트 사용자에게 임의 코드를 전송 한 혐의로 16 명의 개인을 체포했다고 보도했다.

코드로 전송 된 프로그램 중 하나는 코인 하이브로 확인되었고, 다른 용의자는 코인 하이브와 유사한 코드를 설계하여 특정 사이트의 사용자에게 전송했습니다.

조사관은 2017 년 9 월 소프트웨어 출시 이후 코인 하이브 운영을 모니터링하고 있다고 발표했습니다.

사이트 사용자가 동의를 구하지 않았기 때문에 체포되었습니다. 그럼에도 불구하고 Coinhive 자체는 적절한 동의하에 사용될 경우 합법적 인 프로그램으로 유지됩니다.

이러한 종류의 배포는 일반적으로 기본 운영 체제 또는 파일 시스템이 아닌 브라우저의 온보드 JavaScript 엔진에 영향을 미치는 것으로 보이므로 보안 전문가가이를 완화하기가 어려울 수 있습니다.

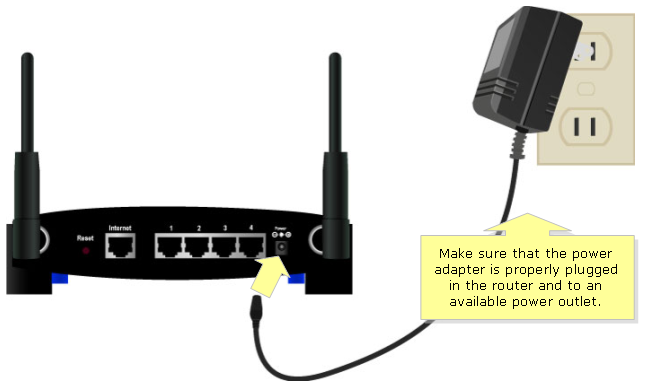

정기적 인 브라우저 캐시 청소와 같은 일반적인 온라인 보안 조언은 암호 화폐 코인을 계속 채굴하는 임베디드 스크립트의 위험을 줄이는 데 도움이 될 수 있습니다. 대부분의 경우 스크립트는 사용자가 손상된 사이트를 방문하거나 권한이있는 동안에 만 실행할 수 있습니다.

태그 암호화 웹 보안

![[FIX] Mac 오류 응용 프로그램이 더 이상 열리지 않음](https://jf-balio.pt/img/how-tos/74/mac-error-application-is-not-open-anymore.jpg)